NWC Services Blog

SSON an einer Webite (Receiver for Web) funktioniert nicht mehr. Sobald man SSON als einzige Authentifizierungsmethode aktiviert, meldet Storefront "kein Zugriff möglich". Demnach widmet sich dieser Artikel ausschließlich SSON in Verbindung mit einer Service Site (Store).

Single Sign-On bedeutet die automatische Nutzung der lokalen Domain-Anmeldedaten für eine Citrix Sitzung. Wichtig ist der Hinweis, dass dies nicht zu verwechseln ist mit dem gleichnamigen Citrix Produkt, das ehemals als "PasswordManager" bezeichnet wurde und für das mittlerweile ebenfalls die Bezeichnung "Single Sign-on" benutzt wird.

Bei XenDesktop 4 und Metaframe XP SP2 FR1 bis XenApp 6.5 gab es außerhalb der Citrix Richtlinien die Möglichkeit, den XML Port mit dem Befehl ctxxmlss /R<port> zu wechseln. Überprüfen konnte man dies in der Registry unter HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\CtxHttp.

Diesen Befehl gibt es bei XenDesktop 5.x und XenDesktop 7.x nicht mehr, aber nach wie vor die Möglichkeit dies einzustellen und zu überprüfen.

Seit einiger Zeit bietet DSM die Möglichkeit, die Overall-Compliance sowie die Compliance von Patchen, Software und Treiber jeweils einzeln auszuwerten. Zu diesem Zweck bietet DSM eine Liste von Zahlenwerten in den jeweiligen Computer Eigenschaften, von denen 7 Werte als "Partly Compliance" gekennzeichnet sind. Hinter diesen Werten steckt folgende Aufschlüsselung:

0 - Undefined

1 - Compliant

2 - NotCompliant

3 - Pending

4 - 12.5

5 - 25

6 - 37.5

7 - 50

8 - 62.5

9 - 75

10 -87.5

Windows 8.1 bringt den Typ 1 Hypervisor „Hyper-V“ als Feature mit, welches sich nachträglich über die Systemsteuerung aktivieren lässt. Nach ersten Tests bin ich von der Performance durchaus angetan. Allerdings bringt Hyper-V ein paar kleine Stolpersteine mit, die es so z.B. unter VMware Workstation oder VirtualBox nicht gibt. Wenn als Gast zum Beispiel Windows Server 2008 R2 eingesetzt wird, bietet Hyper-V nur eine 4:3 Auflösung. Das macht auf einem 16:10 Notebook nicht wirklich Spaß. Zum anderen fehlt auch der Dateiaustausch zwischen Host und Gast über die Zwischenablage. Mit einem Server 2012 R2 oder Windows 8.1 als Gast hat man diese Probleme nicht.

Um ordentlich mit einem Server 2008 R2 arbeiten zu können und die bereits genannten Probleme zu eliminieren, kann man sich auf den Gast auch per RDP verbinden. Dies setzt allerdings mehrere Konfigurationsänderungen voraus, damit das auch wirklich funktioniert.

Immer wieder werden im Projekt heftige Dikussion um die CPU Bestückung des BLS geführt. Bei einem Blick in den Taskmanager zeigt dieser auf dem BLS oft nur eine Auslastung unter 50% an, was zu der Annahme verleitet, dass keine weiteren CPUs für den BLS mehr notwendig sind. Allerdings ist die Aussage des Taskmanager völlig unbrauchbar, das nicht die aktuelle Auslastung der CPU, sondern die Warteschlange vor der CPU den entscheidenen Messwert darstellt.

Beim Aufbau einer DSM Umgebung gibt es Computer-Eigenschaften, die grundsätzlich immer wieder implementiert werden. Eine Übersicht der folgenden Eigenschaften, die in jeder Umgebung Sinn machen, sollen folgende vorgestellt werden. Es handelt sich hier um Best-Practices die sich im Laufe der Jahre herauskristallisiert haben.

Jeder, der Rollouts koordiniert und durchführt, kennt folgende Thematik: Wie teste ich am besten das Update einer bestehenden Installation, ohne es unkontrolliert auszurollen.

Eine weit verbreitete Möglichkeit ist, eine Policy unkritisch zu aktualisieren und einzelne Instanzen auf den aktuellen Revisionsstand der Policy zu heben. Das hat natürlich den Nachteil, dass bei einer Neuinstallation eines Clients möglicherweise die neueste Version installiert wird, obwohl diese noch gar nicht durch die Tests durch ist. Auch neue Instanzen verwenden die neueste, noch nicht final getestete, Revision.

Eine weitere Möglichkeit, die man auch in der Praxis findet, ist es, alle Instanzen zu deaktivieren, solange die Tests nicht abgeschlossen sind. Hierbei wird jedoch bei einer Neuinstallation das Paket ggfs. überhaupt nicht ausgeführt. Das kann unter Umständen zu Folgeproblemen führen.

Es gibt noch einen weiteren Lösungsansatz, welcher jedoch relativ unbekannt ist und keinen der zuvor genannten Nachteile mit sich bringt:

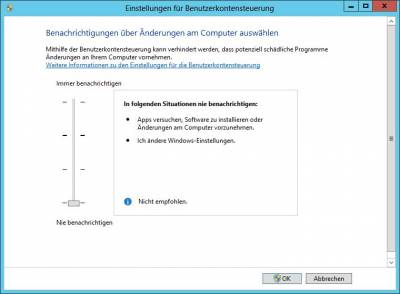

Microsoft hat das Verhalten der UAC in Windows Server 2012 verändert. Um die UAC komplett zu deaktivieren, sind jetzt zwei Schritte erforderlich. Als erstes wird wie bereits bei Windows Server 2008 R2 die Benachrichtigungsstufe über die Systemsteuerung heruntergesetzt.

Nach einem Neustart arbeiten Administratoren jedoch nach wie vor Genehmigungsmodus. Anwendungen müssen also explizit „als Administrator“ ausgeführt werden, um wirklich mit administrativen Rechten zu arbeiten zu können.

Unternehmen investieren mittlerweile viel Zeit und Geld darin, Ihre Softwarepakete so zu gestalten, dass nach der Installation eines Computers die Compliance in der DSMC eine reale Aussage über den Zustand der Software auf dem Computer widerspiegelt. Umso schlimmer ist die Tatsache, dass ich wiederholt auf das Problem stoße, dass die Compliance eines Computer der grade frisch installiert wurde, schlichtweg ignoriert und dieser Computer an den Kunden ausgeliefert wird. Konsequenzen sind erhöhte Kosten im Helpdesk durch Folgefehler und auch das (durchaus hohe) Investment in saubere und qualitative Paketierungsprozesse, ist nicht mehr ganz zu rechtfertigen.

Erste Maßnahme ist in diesem Fall Aufklärungsarbeit. Die Compliance Informationen müssen dem technischen Personal, welches für die Installation von Computern zuständig ist, zur Verfügung gestellt werden (in Form von DSM Web, Wimera oder einer Eigenentwicklung). Mehr als einmal habe ich erlebt, dass ein Mitarbeiter ohne Zugriff auf die Informationen in der DSM Datenbank gemahnt wurde, einen Computer mit einer fehlerhaften Installation doch nicht so an seine Kunden auszuliefern.